Comment fonctionnent les systèmes de contrôle d'accès par tourniquet ?

Tourniquetssont des dispositifs conçus pour automatiser le contrôle d'accès et le flux des piétons aux points d'entrée et de sortie. Non seulement ils économisent de l'espace et réduisent les coûts de main-d'œuvre, mais ils gèrent également efficacement un trafic piétonnier important. Les tourniquets sont particulièrement pratiques et omniprésents dans des environnements tels que les gymnases, les installations récréatives, les immeubles de bureaux commerciaux et les institutions gouvernementales.

Qu'est-ce qu'un tourniquet ?

Un tourniquet est un type spécialisé de porte ou de barrière conçu pour permettre le passage à une seule personne à la fois. Il sert d’outil de régulation du flux de personnes entrant dans des zones ou des bâtiments réglementés. Certains tourniquets fonctionnent sous commande manuelle, obligeant les membres du personnel à déclencher manuellement le mécanisme de déverrouillage pour admettre chaque passant. Par exemple, dans un stade sportif, les membres du personnel peuvent admettre les spectateurs un par un après avoir présenté un billet valide.

D'autres tourniquets sont automatisés. Ces appareils restent généralement verrouillés et ne se déverrouillent pour autoriser le passage que lorsqu'une personne présente des informations d'identification valides. Diverses méthodes sont utilisées pour vérifier l'identité personnelle et autoriser l'entrée, notamment la numérisation de cartes, les systèmes de reconnaissance d'empreintes digitales ou faciales et la saisie de codes d'accès. Une fois que le système reconnaît les informations d'identification d'accès valides, le tourniquet se déverrouille automatiquement, permettant à l'individu de passer sans entrave.

Types de tourniquets

Le tourniquet est un terme générique désignant une gamme de différents types de barrières pour piétons. Généralement, les tourniquets sont constitués d’un ensemble tournant de barrières installées en hauteur pour gêner l’accès.

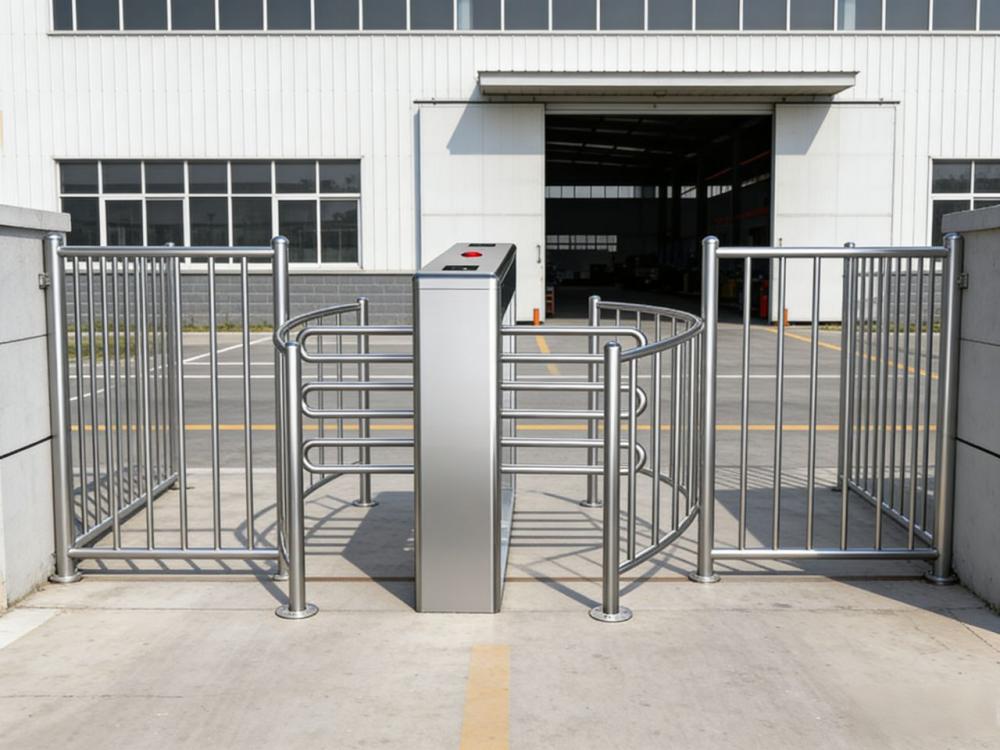

Les tourniquets pleine hauteur offrent une couche de sécurité supplémentaire. Là où les tourniquets à hauteur de taille peuvent être sautés ou rampés en dessous, les tourniquets pleine hauteur sont plus robustes. Ils consistent souvent en une série de barres horizontales allant de la hauteur des pieds à la tête, formant une barrière. Une série de ces barrières tournent autour d’un point central, avec suffisamment d’espace entre elles pour ne permettre le passage qu’à une seule personne à la fois.

Les tourniquets à hauteur de taille sont très courants. Il s'agit généralement d'un ensemble de barrières horizontales fixées sur un côté. La barrière peut être un trépied rotatif ou un bras qui se lève ou glisse pour permettre l'accès.

Systèmes de contrôle d'accès aux tourniquets biométriques

La technologie biométrique ajoute une couche de sécurité supplémentaire àtourniquetsystèmes de contrôle d’accès. Les solutions biométriques offrent intrinsèquement plusieurs avantages uniques. Par exemple, les utilisateurs doivent être physiquement présents sur place pour interagir avec le dispositif de lecture biométrique. En revanche, les cartes d’accès peuvent être perdues ou volées, tandis que les codes d’accès du clavier peuvent être oubliés ou compromis. Pour vérifier l'identité via les empreintes digitales, les motifs de l'iris ou les traits du visage, l'utilisateur doit être physiquement présent en personne.

Lecteurs d'empreintes digitales

Les lecteurs d'empreintes digitales s'intègrent parfaitement aux tourniquets pour créer des systèmes de contrôle d'accès très efficaces et pratiques. Les utilisateurs n'ont généralement besoin d'aucune formation préalable pour utiliser facilement le lecteur d'empreintes digitales. Ils sont libérés de la nécessité de se rappeler constamment d'avoir sur eux des cartes d'accès ou des porte-clés, ainsi que du fardeau de la mémorisation des codes d'accès du clavier. Cet avantage est particulièrement prononcé dans des environnements tels que les salles de sport et les centres de loisirs, où les individus préfèrent souvent ne pas emporter d'objets supplémentaires avec eux. Les lecteurs d'empreintes digitales hautes performances, utilisant la technologie de capteur d'imagerie multispectrale, sont capables d'effectuer une numérisation et une reconnaissance efficaces même lorsque de l'humidité est présente à la surface du doigt.

Technologie de reconnaissance faciale

Pour améliorer encore davantage la commodité, le système de tourniquet peut également être intégré à des terminaux de reconnaissance faciale. La technologie de reconnaissance faciale offre des vitesses de réponse extrêmement rapides et un fonctionnement remarquablement simple : les utilisateurs n'ont pas besoin de transporter d'objets physiques, de mémoriser des informations ou même d'effectuer des actions supplémentaires. Il leur suffit de regarder directement la caméra du terminal ; Une fois que le système a identifié avec succès les traits de leur visage, il leur accorde immédiatement l’accès. Dans les environnements très fréquentés et à fort trafic, la technologie de reconnaissance faciale constitue la solution idéale pour éviter les files d’attente et les embouteillages tout en garantissant un passage efficace aux tourniquets.

Lecteurs de cartes et codes QR pour tourniquets

Les lecteurs de cartes sont généralement utilisés conjointement avec des cartes d'accès traditionnelles, des porte-clés de proximité ou des étiquettes, et sont conçus pour vérifier l'identité des personnes tentant d'entrer dans une zone sécurisée. Généralement, les lecteurs de cartes sont montés sur le dessus ou directement sur la face avant de l'unité latérale du tourniquet. À mesure qu'un individu s'approche, il lui suffit de tenir sa carte d'accès ou son étiquette d'identification à proximité du lecteur. Les données d'identification uniques contenues dans le justificatif d'identité sont ensuite transmises sans fil au lecteur.

Dans le cas d'un système de contrôle d'accès autonome, la base de données des utilisateurs est stockée en interne dans le lecteur de carte, qui détermine ensuite directement s'il faut accorder ou refuser l'accès. Dans un système de contrôle d'accès en réseau, le lecteur de carte transmet les informations pertinentes à une base de données centrale ; les niveaux d'autorisation d'accès de l'utilisateur et d'autres détails pertinents sont stockés à cet emplacement central.

S'il est vérifié que le titulaire de l'accréditation a un accès autorisé à la zone, letourniquetse déverrouille immédiatement. L'individu peut alors ouvrir les bras de la barrière pour entrer dans la zone. Après une période de temps prédéfinie ou une fois que le tourniquet a effectué un cycle de rotation complet, il se reverrouille automatiquement, prêt à attendre le prochain passage.

Il s’agit d’un système d’accès intelligent qui intègre la reconnaissance du code QR à la fonctionnalité de contrôle d’accès. Son flux de travail opérationnel comprend principalement quatre étapes : génération de code QR, numérisation et reconnaissance, vérification des autorisations et exécution du contrôle d'accès. Tout d'abord, le système génère un code QR crypté pour l'utilisateur (qui peut être un code dynamique, un code statique ou un code visiteur temporaire). L'utilisateur scanne ensuite ce code au tourniquet à l'aide d'un lecteur dédié ; l'appareil décode les informations du code QR et les transmet à un contrôleur ou à un système backend. Par la suite, le système vérifie la validité, les autorisations d'accès et la fenêtre horaire autorisée du code QR (cette vérification peut être effectuée en ligne ou localement hors ligne). Une fois la vérification réussie, le contrôleur émet une commande pour actionner le tourniquet ou la serrure de la porte, accordant ainsi l'accès. Si la vérification échoue, l'accès est refusé et une alerte concernant l'anomalie est déclenchée ; simultanément, le système enregistre toutes les données d'accès pour faciliter la gestion et l'audit ultérieurs.